En Vimer Solutic S.L., nos especializamos en el diseño e implementación de sistemas de seguridad en red adaptados a las necesidades específicas de cada cliente. Integramos cuidadosamente la solución en su infraestructura existente, garantizando una transición fluida. Además, desarrollamos procedimientos detallados para la explotación y el mantenimiento del sistema. Esto incluye la capacitación del personal para asegurar un uso efectivo de las herramientas de seguridad. También proporcionamos soporte continuo, actualizaciones y asesoramiento sobre las mejores prácticas en seguridad cibernética. Nuestro objetivo es proteger su información y activos críticos, mejorando la resiliencia de su organización frente a amenazas externas y garantizando la continuidad operativa en todo momento

Ofrecemos la formación necesaria para que los operadores de red puedan hacerse cargo de las incidencias y de los procedimientos de escalado.

Importancia de la seguridad informática para empresas

En la actualidad, estamos viviendo varios episodios de ciberataques a empresas. Importantes organizaciones, tanto públicas como privadas, han sufrido estos ataques a sus sistemas informáticos. Estos ciberataques no sólo afectan a clientes o inversores de dichas compañías, sino que pueden llegar a afectar a la seguridad nacional o regional de los distintos estados además de la propia empresa.

Si una empresa quiere ser competitiva en los tiempos que corren debe contar con sistemas, recursos y plataformas TIC ágiles y con un alto nivel de disponibilidad, lo que exige una gestión efectiva y un amplio proceso de transformación digital. El proceso de transformación digital en el que están inmersas la mayoría de organizaciones y la sociedad en general, permite que se puedan cometer ataques contra la seguridad informática de las empresas desde cualquier parte del mundo utilizando como herramienta tan solo un ordenador. Es por esto que las organizaciones tienen que prestar especial atención a protegerse de posibles ataques eventuales ya que nadie está a salvo de los malware.

Medidas de seguridad informática que deben tener las empresas

Algunas de las medidas de seguridad informática que deben tener las empresas son:

Instalar un software antivirus confiable

Los antivirus son programas diseñados para detectar y eliminar virus informáticos, protegiendo así los sistemas de posibles amenazas. Con el paso del tiempo, estas herramientas han evolucionado significativamente. Hoy en día, los antivirus no solo buscan y detectan virus, sino que también bloquean ataques en tiempo real, protegiendo la información del usuario. Además, ofrecen la capacidad de desinfectar archivos infectados y prevenir infecciones futuras. Las soluciones antivirus modernas incluyen funciones avanzadas, como análisis heurístico y detección de malware, lo que permite identificar amenazas desconocidas. Asimismo, muchos antivirus ahora incorporan protección contra ransomware, spyware y adware, ampliando su rango de seguridad. Esta evolución es esencial para enfrentar las complejas amenazas cibernéticas actuales, brindando a los usuarios una defensa robusta y efectiva contra un panorama de amenazas en constante cambio. Con la creciente dependencia de la tecnología, contar con un buen antivirus es fundamental para mantener la integridad y seguridad de los datos.

Utilizar contraseñas complejas

Una contraseña segura es aquella que otras personas no pueden determinar fácilmente, ya sea adivinándola o utilizando programas automáticos diseñados para descifrar contraseñas. Para lograr esto, es fundamental que la contraseña tenga una longitud adecuada, preferiblemente al menos 12 caracteres. Además, debe incluir una combinación de letras mayúsculas, minúsculas, números y símbolos especiales, lo que aumenta significativamente su complejidad. Evitar el uso de información personal, como fechas de nacimiento o nombres, también es esencial, ya que estas pueden ser fácilmente adivinadas. Cambiar las contraseñas de forma regular y utilizar diferentes contraseñas para diferentes cuentas son prácticas recomendadas. También, considerar el uso de un gestor de contraseñas puede facilitar la creación y el almacenamiento de contraseñas seguras. La implementación de la autenticación en dos pasos añade una capa adicional de seguridad, protegiendo aún más las cuentas personales frente a accesos no autorizados.

Protegerte con Firewall

Un firewall, o cortafuegos, es un sistema de seguridad fundamental cuya función principal es prevenir y proteger nuestra red privada de intrusiones o ataques externos. Actúa como una barrera entre nuestra red interna y otras redes, bloqueando accesos no autorizados y filtrando el tráfico malicioso. Además, permite el tráfico entrante y saliente entre redes u ordenadores de una misma red, asegurando que solo las comunicaciones autorizadas se realicen. Existen diferentes tipos de firewalls, incluidos los basados en hardware y software. Los firewalls modernos suelen incluir características avanzadas, como la inspección de paquetes y la detección de intrusiones. También pueden ser configurados para establecer reglas específicas sobre qué tipo de tráfico permitir o denegar. Esto permite personalizar la seguridad de la red según las necesidades de cada organización. Implementar un firewall eficaz es crucial para mantener la integridad y la seguridad de los datos en un entorno digital cada vez más amenazante.

Instalar software de cifrado

El software de cifrado es una herramienta crucial que utiliza técnicas de criptografía para proteger la información digital y evitar el acceso no autorizado. Este tipo de software cifra datos almacenados en ordenadores, asegurando que solo los usuarios autorizados puedan acceder a ellos. Además, también protege la información digital que se envía entre ordenadores a través de Internet, garantizando la confidencialidad y la integridad de los datos durante su transmisión. Existen diferentes métodos de cifrado, como el cifrado simétrico y asimétrico, que ofrecen distintos niveles de seguridad. Utilizar software de cifrado es esencial para proteger información sensible, como datos financieros, contraseñas y documentos confidenciales. En un entorno digital donde las amenazas cibernéticas son comunes, implementar cifrado en las comunicaciones y el almacenamiento es una medida fundamental. Además, muchas organizaciones cumplen con regulaciones de seguridad que exigen el uso de cifrado para proteger los datos de clientes y empleados.

Ignorar los correos electrónicos sospechosos

A través del correo electrónico, los ciberdelincuentes intentan distribuir ‘malware’ o engañar a sus víctimas para robar información confidencial, como contraseñas y datos bancarios. Los ataques de phishing son comunes y a menudo presentan correos electrónicos que parecen legítimos. Por eso, es crucial saber identificar un ‘email’ sospechoso e ignorarlo para protegerse. Para ello, verifica siempre el remitente y busca errores ortográficos o de formato en el mensaje. No hagas clic en enlaces ni descargues archivos adjuntos de fuentes desconocidas. Además, desconfía de correos que soliciten información personal o financiera. Implementar filtros de spam y utilizar software de seguridad puede ayudar a prevenir estos ataques. Mantenerse informado sobre las últimas tácticas utilizadas por los ciberdelincuentes es vital. La educación sobre la seguridad en el correo electrónico es fundamental para evitar caer en sus trampas y proteger tu información personal y la de tu empresa.

Limitar el acceso a datos críticos

Limitar el acceso a datos críticos de nuestra empresa es fundamental para proteger la información sensible y asegurar la integridad de nuestras operaciones. Implementar políticas de control de acceso garantiza que solo las personas autorizadas puedan acceder a datos específicos. Esto minimiza el riesgo de filtraciones de información y reduce la posibilidad de ataques internos. Además, es importante clasificar los datos según su sensibilidad y establecer niveles de acceso apropiados para cada tipo de información. Utilizar tecnologías como autenticación multifactor y contraseñas fuertes refuerza aún más la seguridad. También es recomendable realizar auditorías periódicas para revisar y ajustar los permisos de acceso. La capacitación del personal sobre las mejores prácticas de seguridad y la importancia de proteger la información crítica es esencial. Así, se crea una cultura organizacional centrada en la seguridad, lo que contribuye a la protección general de la empresa frente a amenazas cibernéticas y riesgos de seguridad.

Hacer una copia de seguridad regularmente

Una copia de seguridad, también conocida como respaldo o copia de reserva, es esencial en la gestión de datos en ciencias de la información e informática. Esta copia se realiza para garantizar que, en caso de pérdida de datos originales, exista un medio confiable para recuperarlos. Las copias de seguridad pueden ser realizadas de diversas maneras, como mediante almacenamiento en la nube, discos duros externos o sistemas de almacenamiento en red. Es fundamental realizar copias de seguridad periódicas para mantener la integridad de la información. Además, es importante verificar la efectividad de las copias realizadas mediante pruebas de recuperación. Implementar una estrategia de respaldo robusta ayuda a minimizar la pérdida de datos y asegura la continuidad operativa. Asimismo, las copias de seguridad son cruciales para cumplir con regulaciones de seguridad y privacidad que exigen la protección de información sensible. Al final, invertir en soluciones de copia de seguridad es una medida proactiva y necesaria para cualquier organización.

Protección de la red Wi-Fi

Una red Wi-Fi es una conexión a Internet que permite compartir la señal con varios dispositivos en una casa o negocio. Esta conexión se establece a través de un enrutador inalámbrico, que es un dispositivo clave en la red. El enrutador se conecta directamente al módem de Internet y actúa como un hub para transmitir la señal de Internet. Esto permite que dispositivos como smartphones, tabletas, computadoras y dispositivos inteligentes se conecten a la red sin necesidad de cables. Además, las redes Wi-Fi ofrecen flexibilidad y movilidad, ya que los usuarios pueden acceder a Internet desde cualquier lugar dentro del rango de la señal. Es fundamental asegurarse de que la red esté protegida con una contraseña segura para evitar accesos no autorizados. También es importante mantener el firmware del enrutador actualizado para garantizar un rendimiento óptimo y seguridad. La implementación de buenas prácticas en la configuración de la red es esencial para proteger la información.

Portátiles y Smartphones seguros

La seguridad informática, también conocida como ciberseguridad, es un campo crucial que se centra en proteger la infraestructura computacional y todos sus componentes. Esto incluye hardware, software y redes, así como la información contenida en computadoras y la que circula a través de redes. La ciberseguridad se ocupa de prevenir, detectar y responder a amenazas y ataques que puedan comprometer la integridad, confidencialidad y disponibilidad de los datos. Las amenazas pueden variar desde virus y malware hasta ataques de phishing y ransomware. Además, la ciberseguridad implica la implementación de medidas preventivas, como firewalls, sistemas de detección de intrusiones y software de cifrado. También es esencial realizar auditorías de seguridad y capacitación constante del personal para mitigar riesgos. Con el creciente uso de tecnologías digitales, la ciberseguridad se ha convertido en una prioridad para organizaciones y usuarios, protegiendo no solo datos sensibles, sino también la reputación y la continuidad operativa de las empresas.

Comunicar políticas de seguridad cibernética a los empleados

Las políticas de seguridad informática son fundamentales para cualquier organización, ya que establecen un marco de normas y directrices. Estas políticas están diseñadas para garantizar la confidencialidad, integridad y disponibilidad de la información crítica. Además, ayudan a minimizar los riesgos asociados con amenazas cibernéticas y accesos no autorizados. Las políticas incluyen procedimientos para la gestión de contraseñas, la implementación de firewalls y la capacitación del personal en buenas prácticas de seguridad. También abordan cómo responder ante incidentes de seguridad y realizar copias de seguridad de datos. Es esencial revisar y actualizar estas políticas regularmente para adaptarse a nuevas amenazas. Involucrar a todos los empleados en la implementación de estas políticas fomenta una cultura de seguridad en la organización. Finalmente, la documentación adecuada de las políticas de seguridad asegura que todos comprendan sus responsabilidades y el protocolo a seguir en caso de violaciones de seguridad. Esto refuerza la protección general de los activos digitales.

Objetivos que persigue Vimer Solutic S.L. en sus servicios de seguridad

Los objetivos que Vimer Solutic S.L. persigue en todos sus servicios de seguridad, son:

- Continuidad de su Negocio

- Alta Disponibilidad

- Fiabilidad y Veracidad

Conseguimos el cumplimiento de estos objetivos con una adecuada política de prevención, que se materializa en la implantación de barreras perimetrales, la realización periódica de análisis de vulnerabilidades, el control de acceso a la red y el desarrollo de políticas de seguridad. Realizamos servicios de análisis forenses y diseño de soluciones antivirus e IDS (Sistemas de Detección de Intrusiones).

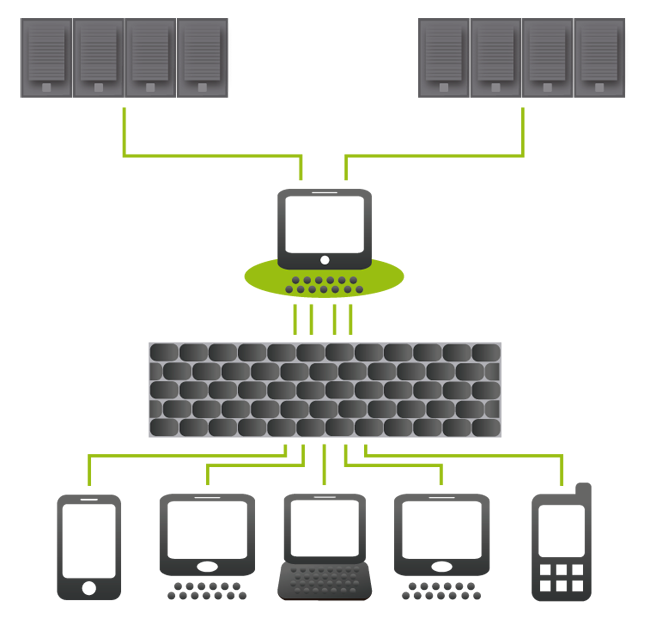

Seguridad perimetral

Instalamos y gestionamos su infraestructura de seguridad perimetral. Nuestros Appliance de Seguridad, permiten controlar las comunicaciones entrantes y salientes de su empresa, obtener una mayor visibilidad de lo que se transmite y asegurar el cumplimiento con las normas de la empresa. Nuestras soluciones permiten la gestión de contenidos, el filtrado antivirus, control de ancho de banda, detección y contención de intrusos, etc.

Los componentes principales de este servicio son: Diseño e Implantación de Soluciones de Gestión Unificada de Amenazas (UTM – Unified Threat Management) en Perímetros de Redes Locales (LANs). Estas Plataformas poseen como Características Principales: Firewall de Red y Aplicaciones, Sistema de Detección/Prevención de Intrusiones, Servidor de VPNs IPSec y SSL, Motor Antivirus, Filtrado de Contenido y Motor Antispam.

Gracias a estos servidores de seguridad usted podrá conectar oficinas o puestos de trabajo remotos a través de redes seguras, encriptadas y confiables.

Vimer Solutic S.L. está registrado con INTECO (Instituto Nacional de Tecnologías de la Comunicación) como proveedor de soluciones de seguridad.

Vimer Solutic S.L. implanta soluciones de Seguridad Informática y UTM

Si quieres implantar soluciones de seguridad informática y UTM para tu empresa rellena nuestro formulario para solicitar información de soluciones de seguridad informática y UTM.